你很少会看到一家券商的安全部门,专门为了一个“聊天类 AI 工具”紧张。

但 OpenClaw 这类东西不一样。它最让人不安的地方,从来不是它会不会写总结、做表格、回消息,而是——它一旦被装进内网电脑,就不只是“能回答问题”,而是可能真的去点按钮、读文件、发消息、跑脚本、调浏览器,替人把一串动作做完。

这就是很多金融机构最敏感的那根神经。

问题不是“它是不是 AI”。问题是,它是不是一个拿到本机操作能力的 Agent。

对于券商、基金、银行这类环境,这个差别非常大。前者只是多了个会说话的助手,后者更像是在终端上多放了一个能动手的半自动执行体。它碰到的不是普通办公文档,而可能是研究资料、客户数据、交易终端、内网知识库、企业 IM、浏览器登录态,甚至本机保存的各类凭据。

一旦安全边界没收住,后果就不会停留在“用了一个新工具”这么轻。

真正让安全部门皱眉的,不是新技术,是旧风险被重新打通了

金融行业并不是害怕“AI”这两个字。它害怕的是几件老问题,被新的工具链一次性串起来。

1. 它拿到的是“操作权限”,不是“提问权限”

普通大模型网页,很多时候只是在浏览器里回答问题。你复制一段话给它,它给你一段话。风险主要发生在内容层。

但 OpenClaw 这类本地 Agent,核心卖点恰恰不是聊天,而是“接管电脑去干活”。这意味着它的风险面天然更宽:

能访问本地目录 能调用命令行 能连接消息通道 能操纵浏览器 能把多个工具串起来执行

在个人电脑上,这叫效率。在券商内网,这叫需要重新做资产边界评估。

请在微信客户端打开

2. 它可能碰到最不该被“顺手看见”的东西

安全团队最怕的,从来不是用户主动复制一份脱敏文档去问 AI。最怕的是用户自己都没意识到,Agent 已经在任务链里顺手读到了更多东西。

浏览器里还挂着企业后台登录态 本机 Documents、Desktop 下堆着未分类业务文件 消息工具里有研究沟通、客户沟通、项目群消息 shell 历史里残留 token、地址、脚本命令 配置目录里保存着 API Key、Bot Token、Webhook、服务地址

3. 它一旦接到模糊指令,错误会从“一句话”升级成“一串动作”

传统聊天机器人理解错了,最常见的后果是答非所问。Agent 理解错了,后果可能是发错消息、打开错页面、上传错文件、执行错命令,甚至在错误环境里继续自动化。

在普通团队,这叫翻车。在受监管行业,这可能就变成合规事件、数据事件,甚至审计问题。

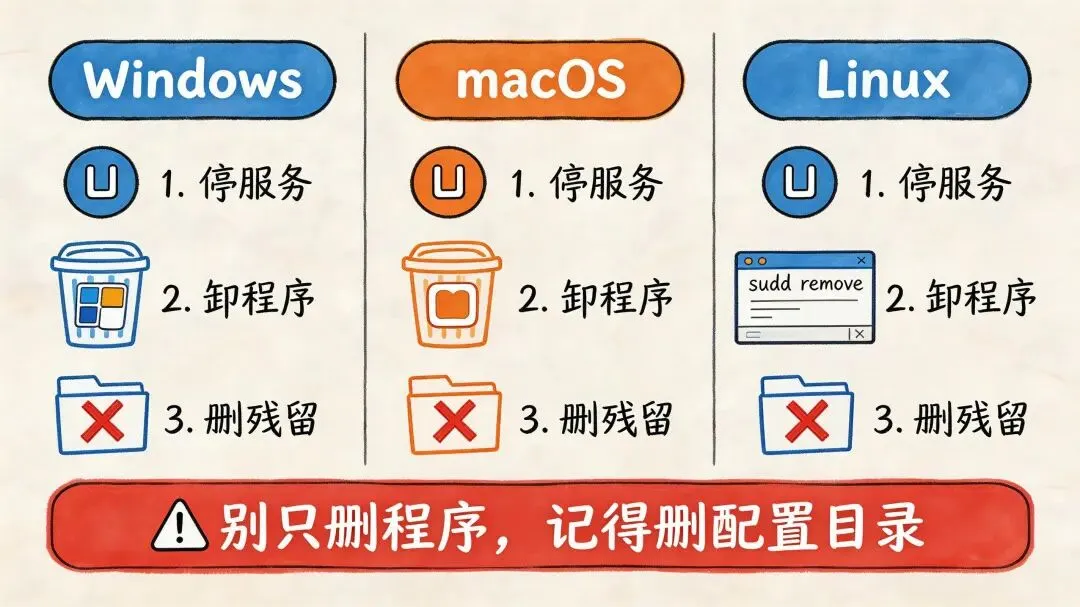

为什么“完全卸载”会成为一个现实问题

如果一家券商的安全部门看到员工自己在办公机上装 OpenClaw,第一反应大概率不会是研究它写文章快不快,而是连续几个问题:它有没有外连能力?它能不能访问本地文件和浏览器?它会不会连接企业消息通道?它有没有持久化配置目录?它卸载以后会不会留下配置、token、脚本、软链接、服务?

这也是为什么,围绕 OpenClaw 的内容里,除了安装教程,另一类文章开始密集出现:完全卸载指南。

2026 年 3 月 11 日,腾讯云开发者社区发布了《卸载不干净?OpenClaw 全平台完全卸载攻略(Win/Mac/Linux)》。这不是安全通报,但它很清楚地说明:大家已经开始关心“怎么彻底删干净”。

如果你已经装过 OpenClaw,真正该做的不是慌,而是把卸载做完整

先说结论:只执行一条 npm uninstall -g openclaw,通常不等于彻底清理。根据公开文章给出的步骤,默认卸载程序本体后,配置目录和部分残留文件可能还在,需要额外处理。

第一步:先停进程,再删程序

# 停止守护进程

openclaw daemon stop

# 如果启用了 Gateway 服务

openclaw gateway stop第二步:按安装方式卸载程序本体

Windows

npm uninstall -g openclaw验证:PowerShell 用 Get-Command openclaw;CMD 用 where openclaw。

macOS / Linux

npm uninstall -g openclaw

which openclaw如果当初是源码安装

rm -f ~/.local/bin/openclaw

rm -rf ~/openclaw第三步:删残留,这一步才是安全团队最在意的

macOS / Linux

# 删除配置目录

rm -rf ~/.openclaw

# 删除可能遗留的旧目录(如有)

rm -rf ~/.clawdbot ~/.moltbot ~/.moldbot

# 清理可能残留的符号链接

rm -f /opt/homebrew/bin/openclaw /usr/local/bin/openclawWindows / PowerShell

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\openclaw"

Remove-Item -Force "$env:USERPROFILE\.local\bin\openclaw.cmd" -ErrorAction SilentlyContinueWindows / CMD

rmdir /s /q "%USERPROFILE%\.openclaw"

rmdir /s /q "%USERPROFILE%\openclaw"

del /f "%USERPROFILE%\.local\bin\openclaw.cmd"第四步:做一次“有没有删干净”的反查

命令是否还在: which openclaw/where openclaw配置目录是否还在: ~/.openclaw/%USERPROFILE%\.openclawshell 配置是否仍有 PATH 注入 包管理器全局列表是否仍能看到 openclaw

最后一句

真正该警惕的,不是某个会聊天的 AI 产品,而是越来越多人开始默认把“能读文件、能调浏览器、能跑命令”的 Agent,当成普通软件随手装进办公机。

安全部门怕的,也不是一只会聊天的龙虾;是那只已经学会在你电脑里自己到处跑的龙虾。

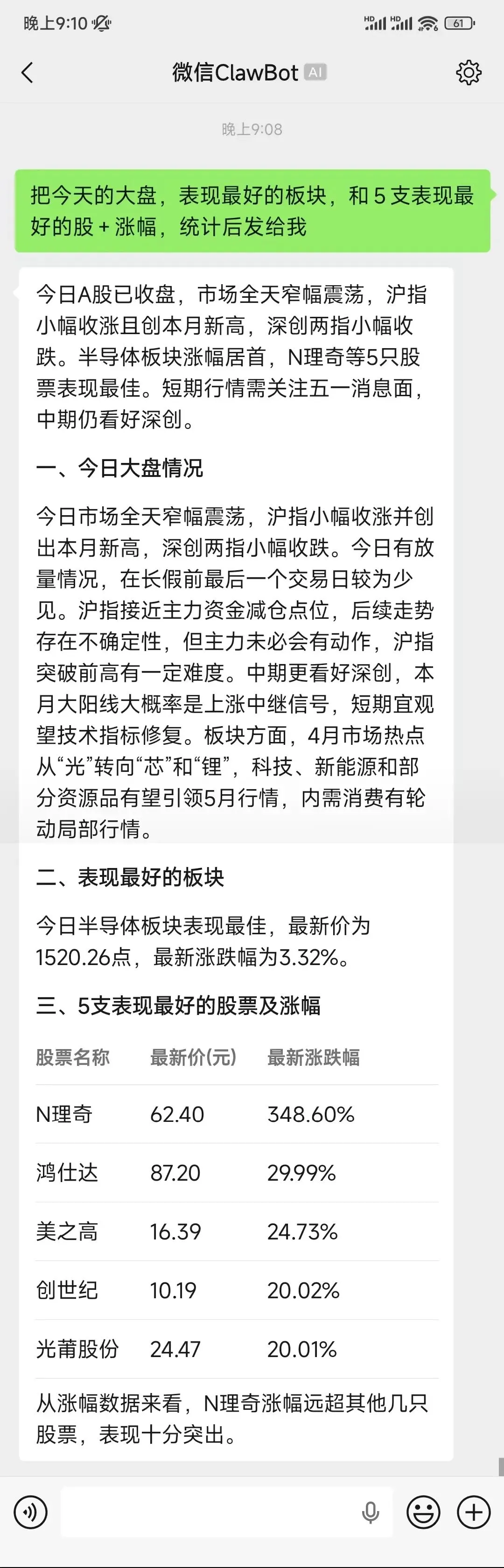

研报速递

研报速递

发表评论

2026-03-16 08:53:01 回复该评论

发表评论: